什么是欺骗技术?

欺骗技术是一种将虚拟网络或者资产作为诱饵,引诱攻击者进行攻击,从而避免攻击企业真实资产的网络防御技术。它不使用传统的预防攻击或者修补漏洞的思路,而是设法向攻击者提供虚假信息,隐藏真实资产,引诱攻击者攻击诱饵,消耗攻击者的资源。在攻击者与诱饵进行交互的过程中,收集攻击者的行为和数据,进行检测和深度分析后,制定相应的防御措施,阻止他们的威胁行为,从而保护真实资产的安全。

欺骗技术的作用

传统的防御方式主要针对攻击者的行为,对这些攻击行为进行检测和防御。随着网络攻击手段的日益复杂化和日益威力提升,需要有更为主动的手段来进行有效防御。欺骗技术提供了一种独特和高度有效的方法,能够广泛用于网络威胁的检测、防御和分析。这些技术让防御者能够深入了解攻击者的行为、方法和目标,从而做出相应的策略来防御未来的攻击。

- 主动防御,降低误报率。

欺骗技术可以提供高级别的威胁检测。欺骗设备被设计成看起来像是一个有吸引力的攻击目标,一旦攻击者尝试访问或与其互动,就立即触发警报。与其他传统的防御技术相比,欺骗技术可以减少误报的数量,因为只有当攻击者主动与设定的欺骗目标进行交互时,才会产生警报。

- 收集攻击者信息,分析网络威胁。

欺骗技术可以为分析网络威胁提供重要信息。通过观察攻击者如何与欺骗目标交互,记录和监控攻击者的攻击行为、使用的工具和策略等关键信息。有助于防御者了解常见的攻击模式和新的威胁方向,从而更好地保护自己的网络环境。

- 有效防御,隐藏真实资产信息。

欺骗技术提供一种有效的防御策略。通过引导攻击者攻击虚假的网络资产,远离真实的网络资源,欺骗技术可以作为防御手段,避免对真实资产的关键系统和数据损害。同样,欺骗技术使用的是攻击者自身的行为和策略,通过消耗攻击者的时间和资源,使攻击者陷入困境。让他们认为已经成功实施了攻击,为防御系统赢得时间,有可能在攻击者尝试攻击真正的目标前就发现并阻止他们。

- 优化安全投资,降低防御成本。

欺骗技术可以帮助企业优化安全投资。通过使用欺骗手段,企业可以更准确地识别出哪些是真正的威胁,将防御资源更有效地投入到对抗这些威胁上,避免对所有可能的威胁统一部署防御,浪费不必要的成本和资源。

欺骗技术的特点

欺骗技术是一种部署与维护成本低,防御效果好的安全防御技术。它的主要特点包括:

- 易于部署:欺骗技术可根据实际情况在网络中任意位置部署,比如在网络的边缘、在核心网络或者在威胁高发的特定位置。通过模拟的方式创造虚拟资源,例如网络服务、应用、数据等,来引诱并转移攻击者的注意力,引导攻击者的行动走向预设的陷阱。

- 易于扩展:扩展欺骗技术需要相对较少的成本和精力。诱饵服务器可以重复使用,生成虚假数据,且现代的欺骗技术含有智能学习等元素,使欺骗环境可以自动适应环境变化并模仿实际网络环境,更好地引诱并迷惑攻击者。

- 对网络攻击普遍有效:传统的欺骗技术是对特定的攻击手段有效,对新出现的攻击需要重新布置防御。但是欺骗技术转变了传统的防御思维,改变为主动出击,向攻击者发布虚假信息,诱骗攻击者进行攻击,收集所有的攻击信息进行分析,从而对所有的网络攻击都具有普遍的防御效果。

欺骗技术的常用技术

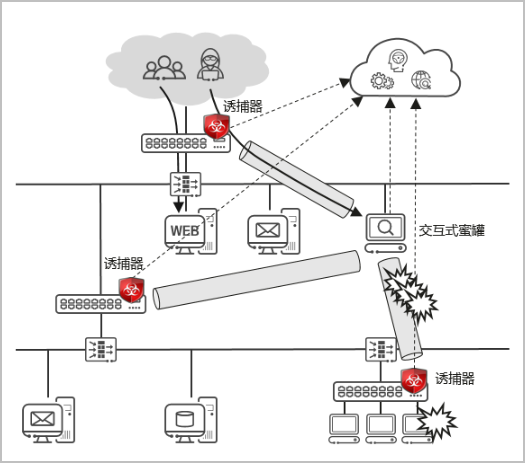

欺骗系统一般由蜜罐和诱捕器构成。其中诱捕器可广泛部署在网络中的安全网关、边界路由器、内网交换机上,用以对网络外部、内部发生的网络攻击活动进行诱骗,并把攻击流量重定向到“蜜罐”内。

蜜罐技术是欺骗技术在网络安全领域早期的代表。随着技术的发展,欺骗技术的内涵在不断丰富,并已经从最初的单点欺骗技术转变为防御理念及防御体系的建立。欺骗技术的选择和实施要取决于许多因素,包括组织的网络环境、现阶段的安全策略、预算、法规要求以及欺骗方法的功效要求等。对于较大的网络环境,可能需要使用混合的欺骗策略,包括蜜罐、蜜标和蜜网等。而在某些安全需求较高的环境,可能会采取简化的策略,如仅使用蜜标。欺骗技术的常用技术如下:

- 蜜罐(Honeypots)

蜜罐是一种网络资源的模拟,它们看起来像真正的网络设备或服务,但实际上是用来引诱和监控攻击者的设备。作为攻击者的目标,吸引他们的注意力,并从他们的攻击活动中学习,收集有关攻击行为和攻击者策略的数据。蜜罐是一个完全模拟的系统,运行在隔离的环境中。真实资产的用户和服务并不与蜜罐交互,所以,任何针对蜜罐的活动都可以被认为是恶意的攻击行为。

- 蜜标(Honeytokens)

蜜标是一种特殊的欺骗手段,它不是主机节点,而是一种带标记的数据,被植入到系统中去吸引攻击者。这些蜜标没有实际的功能,但被设计成看上去是对攻击者有价值的。当攻击者尝试使用这些蜜标时,警报就会被触发。比如一串特殊的密码,当这串密码被使用时,系统就会知道有人在尝试攻击,因为不可能有真实的用户去使用这串密码。

- 蜜网(Honeynets)

蜜网是由多个蜜罐组成的模拟网络。它模仿实际的生产网络,包括服务器、工作站、交换机等网络设备,模拟出一个大型的应用网络,为攻击者提供了一个类似实际环境的仿真环境,引诱更广泛或更复杂的攻击。同时从中获取大量的攻击者信息,如攻击者的工具、行为和策略等,为威胁分析提供数据保证。

- 诱饵(Decoys)

诱饵是一种通过模仿真实服务或设备的方法,来吸引并转移攻击者注意力的技术。这些诱饵可以是虚拟的网络服务、密封的数据文件、任何其他对攻击者看似具有价值的资源或者可登录并尝试获取权限的系统账户。

- 诱导攻击(Deception Attacks)

诱导攻击是一种网络技术,通过提供虚假信息来引导攻击者执行某些行为,通常是使攻击者误以为他们对目标网络的攻击已经奏效。例如,为欺骗垃圾邮件发送者,会模仿邮件服务器的响应,让发送者误以为他们的邮件已经被成功接收。

华为欺骗技术相关的解决方案

华为产品与解决方案能够帮助您很好地应对网络攻击,通过诱捕系统感知网络中的扫描行为,将可疑流量诱骗至诱捕器进行深度互动检测,从而保护现有业务网络。

- HiSec安全解决方案

针对云数据中心、园区网络、分支网络、APT防御与大数据安全等多种场景提供专业的安全解决方案。其中网络诱捕技术,可通过响应不存在IP的扫描请求、响应在用IP未开放端口的扫描,诱骗攻击者对虚假目标(诱捕器)进行攻击,诱捕器模拟完成与攻击者的交互,获得攻击者的攻击行为、提取攻击工具,通过引流等手段,深度分析可疑流量,形成防御策略,阻断攻击行为的扩散。

- HiSecEngine USG6000E系列AI防火墙

USG6000E提供网络诱捕功能,感知网络中的扫描行为,将可疑流量诱骗至诱捕器进行深度互动检测。通过诱捕技术及时发现威胁,通过响应对不在线IP地址和未开放端口的扫描请求,诱骗黑客访问诱捕器进行深度交互,了解其真实意图,保护现有业务网络。

- HiSec Insight高级威胁分析系统

HiSec Insight采用大数据平台技术和智能检测算法,可对海量数据进行多维度关联分析。诱捕器记录攻击者的各种应用层攻击手段,将日志上报给HiSec Insight采集器,HiSec Insight进行深度分析,确定攻击行为,给出告警或处理建议。同时,提供全网安全态势展示功能,帮助用户对网络安全状况有总体了解。

- 作者: 房敏

- 最近更新: 2023-11-08

- 浏览次数: 1640

- 平均得分: